Éliminez les risques juridictionnels et la surveillance étrangère en gardant les données gouvernementales essentielles sur

entièrement sécurisées et sous votre contrôle.

.png)

Rocket.Chat offre une visibilité et un contrôle complets pour répondre aux obligations légales tout en permettant une collaboration sécurisée et efficace.

Maintenir une visibilité totale pour s'assurer que toutes les communications sont conformes aux normes réglementaires et d'audit.

Permettre une collaboration sécurisée et en temps réel entre les ministères tout en préservant l'autonomie opérationnelle.

Faciliter une communication sécurisée, fiable et unifiée à travers les canaux pour favoriser la réussite opérationnelle.

Choisissez des options de déploiement qui garantissent la souveraineté, la résidence et la conformité des données, tout en vous permettant de contrôler entièrement votre environnement de collaboration.

Mettre en œuvre l'accès sans confiance, la sécurité des terminaux et le contrôle de l'information pour protéger les communications critiques sur

et garantir la conformité.

.avif)

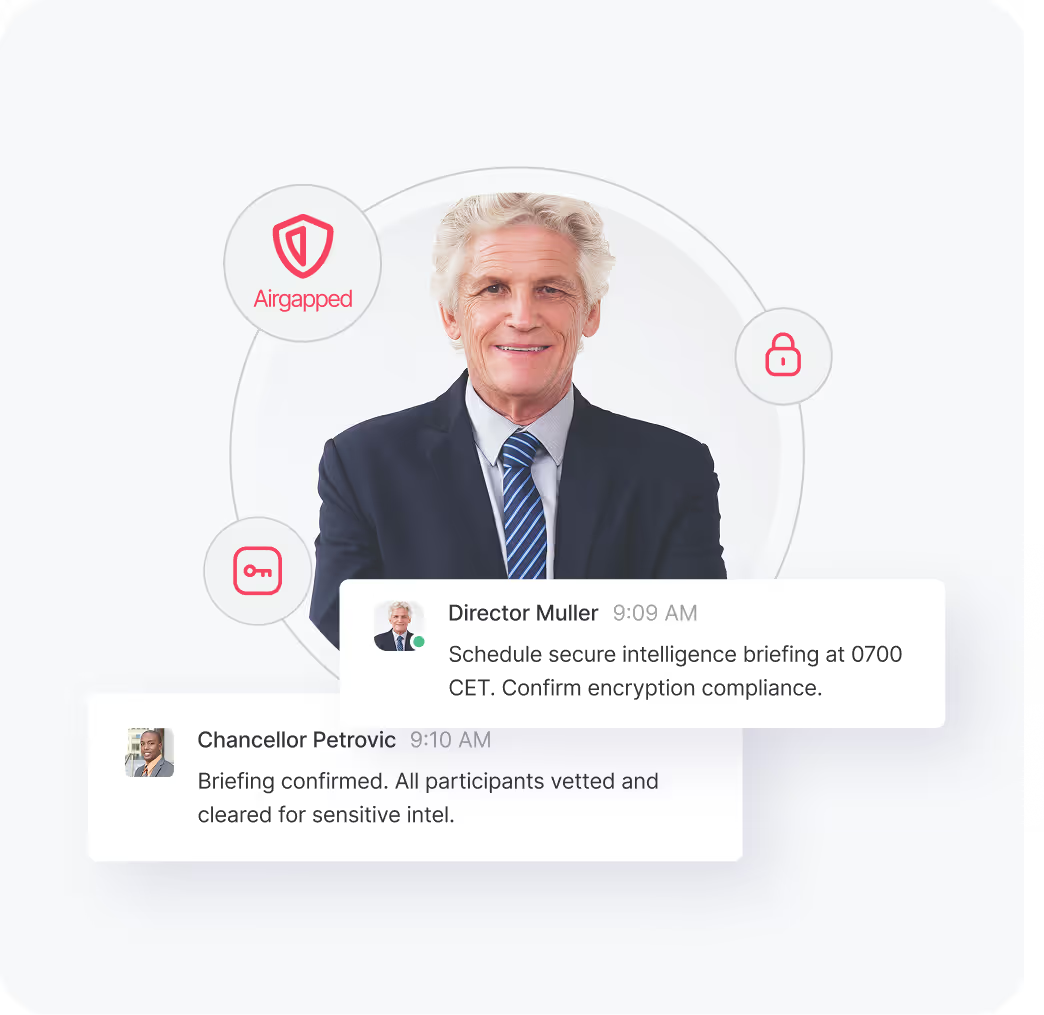

Protégez les conversations avec E2EE afin que seuls les destinataires prévus puissent lire les messages.

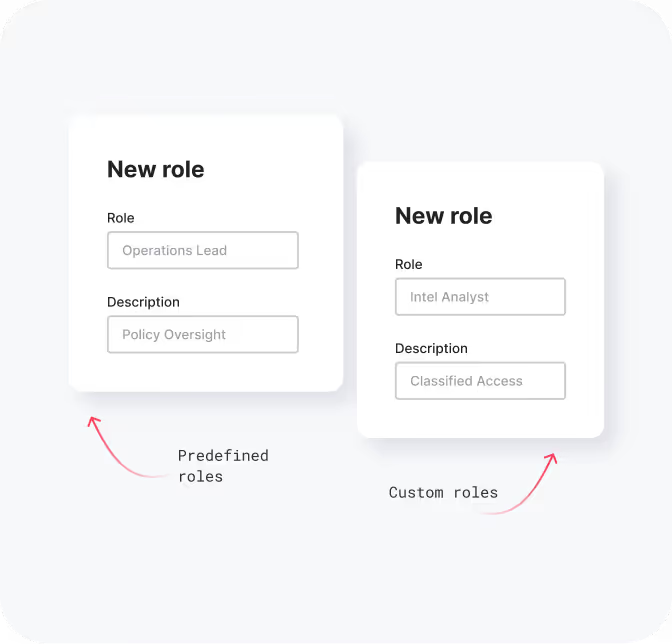

Définissez les rôles et les autorisations afin de vous conformer aux cadres de sécurité internes et aux besoins opérationnels.

Intégrer des fournisseurs de confiance pour authentifier les utilisateurs de manière centralisée et sécurisée.

%201.avif)

Détecter et hacher les contenus sensibles en temps réel pour respecter les normes de conformité.

Empêchez l'exposition du contenu dans les notifications mobiles afin de minimiser les fuites de données.

%201.avif)

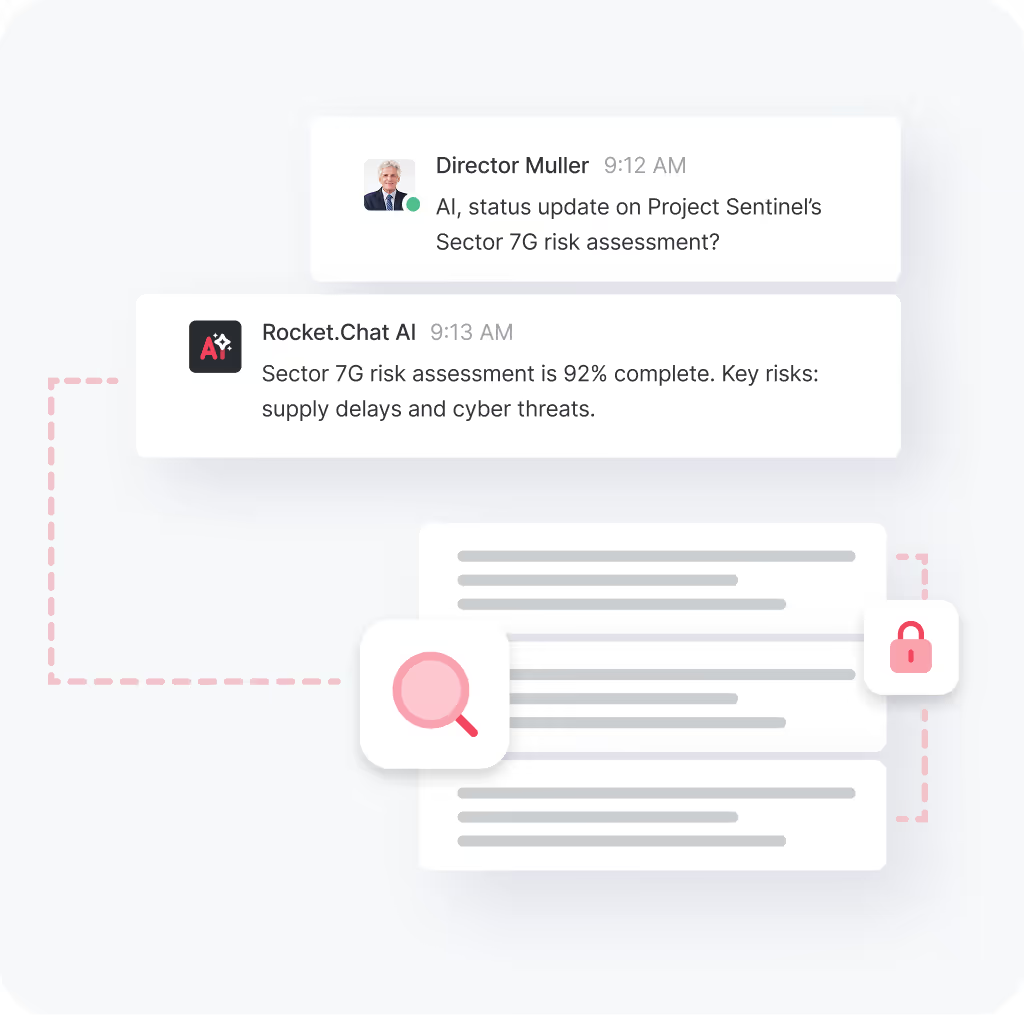

Contrôler les accès de manière dynamique à l'aide d'attributs d'identité et de politiques actives, en tenant compte du contexte en temps réel et des principes du modèle « Zero Trust ».

Obtenez une visibilité de bout en bout et appliquez des contrôles de données pour répondre aux mandats légaux et sécuriser les communications sensibles au sein de votre juridiction.

Audit complet : Tracez toutes les conversations et les modifications de l'espace de travail pour une responsabilité totale et une conformité réglementaire.

Rétention granulaire des données : Appliquez des politiques personnalisées pour conserver, élaguer et préserver les données automatiquement, réduisant ainsi les risques juridiques et de sécurité.

Modération du contenu en temps réel : Surveillez et gérez instantanément les communications pour éviter les violations et maintenir un espace de travail sécurisé.

Permettez à vos équipes d'utiliser la messagerie sécurisée, les appels vocaux et vidéo et le tableau blanc à l'aide d'outils qui respectent votre juridiction

et fonctionnent selon vos conditions.

%201.png)

Organisez des réunions vidéo avec Pexip dans un environnement conforme qui conserve vos données en toute sécurité à l'intérieur de vos frontières.

Faites du brainstorming en temps réel avec Collaboard tout en gardant le contrôle total de vos idées et de leur accès.

.png)

Passez du chat à l'appel vocal et partagez votre écran en temps réel, pour que les équipes se coordonnent plus rapidement et que les décisions ne soient jamais bloquées.

Rocket.Chat se conforme aux réglementations majeures du secteur, garantissant ainsi le plus haut niveau de sécurité et permettant aux organisations qui manipulent des informations sensibles de travailler en toute sérénité.

S'aligne sur les lois strictes de l'UE en matière de confidentialité des données pour protéger les communications sensibles.

Assure une protection stricte de vos données en termes de sécurité, d'intégrité et de confidentialité, validée par des contrôles externes.

Mettre en œuvre des contrôles de sécurité reconnus au niveau mondial afin d'atténuer les risques de manière proactive.

Témoignage client

"Nous voulions que le travail quotidien de notre personnel soit transparent tout en garantissant la sécurité et la confidentialité des données. Rocket.Chat s'est distingué comme une solution sécurisée et open-source que nous pouvions exploiter sur site, ce qui nous a donné le contrôle et la confiance dont nous avions besoin."

Rene Jahnke, architecte de solutions, ville de Cologne