Rocket.Chat est sécurisé de par sa conception, offrant les normes les plus élevées en matière de confidentialité, de conformité et de contrôle.

.png)

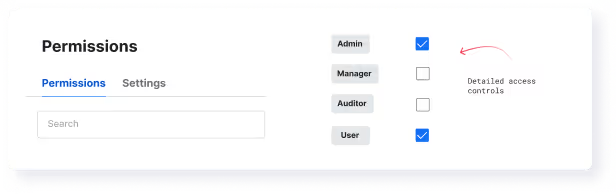

Accordez les niveaux d'accès appropriés à votre personnel autorisé tout en protégeant vos données sensibles contre toute utilisation inappropriée ou divulgation.

Simplifiez l'accès à vos systèmes gouvernementaux grâce à des connexions sécurisées via SAML, OAuth et OpenID.

Définissez et appliquez les accès à l'aide de rôles prédéfinis et d'autorisations granulaires conformes aux protocoles de sécurité.

Détectez, censurez et contrôlez le partage de données sensibles pour prévenir les fuites et les divulgations non autorisées.

Évaluez et contrôlez en permanence les accès à l'aide d'attributs d'identité faisant autorité et d'une politique active, conformément aux principes Zero Trust, selon lesquels les autorisations s'adaptent automatiquement à mesure que les conditions changent.

.avif)

Assurez que seul le personnel vérifié et les appareils de confiance puissent accéder aux systèmes critiques.

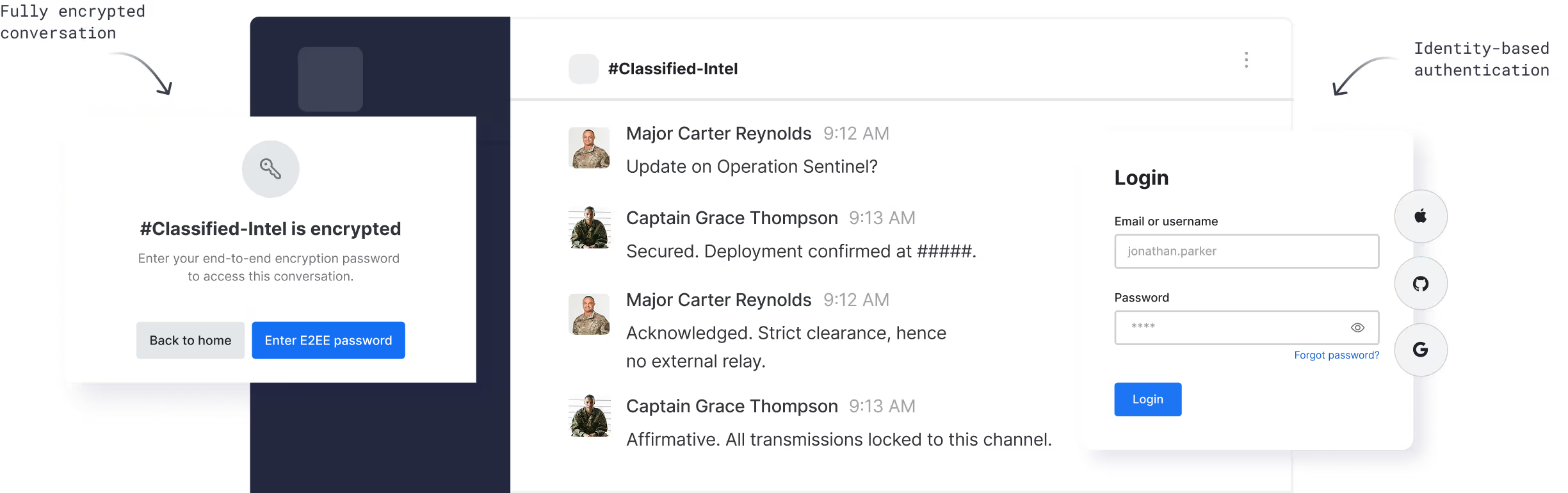

Protégez vos informations stratégiques en les gardant confidentielles, sécurisées et accessibles uniquement aux personnes autorisées, éliminant tout risque de fuite ou d'interférence.

Cryptage par défaut : Activez automatiquement E2EE pour sécuriser les salons privés et les DM.

Mentions sécurisées : Notifiez les utilisateurs dans des salles cryptées sans exposer les données.

Fichiers cryptés : Sécurisez vos documents sensibles en empêchant tout accès non autorisé.

Exportations contrôlées : Exportez des chats cryptés en toute sécurité pour répondre aux exigences légales.

Découvrez pourquoi Rocket.Chat a été inclus dans la liste des solutions de communications les plus sécurisées et comment il sert les organisations opérant dans des environnements critiques.

Rocket.Chat se conforme aux réglementations majeures du secteur, garantissant ainsi le plus haut niveau de sécurité et permettant aux organisations qui manipulent des informations sensibles de travailler en toute sérénité.

S'aligne sur les lois strictes de l'UE en matière de confidentialité des données pour protéger les communications sensibles.

Approuvé pour déploiement au sein des environnements du Département de la Défense des États-Unis.

Met en œuvre des contrôles de sécurité reconnus mondialement pour atténuer les risques de manière proactive.

Assure une protection stricte de vos données en termes de sécurité, d'intégrité et de confidentialité, validée par des contrôles externes.

Répond aux exigences de sécurité strictes pour la gestion des informations classifiées.

Sécurise le traitement des informations de santé protégées dans les secteurs réglementés.

En savoir plus sur nos pratiques en matière de sécurité, de confidentialité et de conformité. Visitez notre Trust Center ->

Découvrez les avis de nos clients