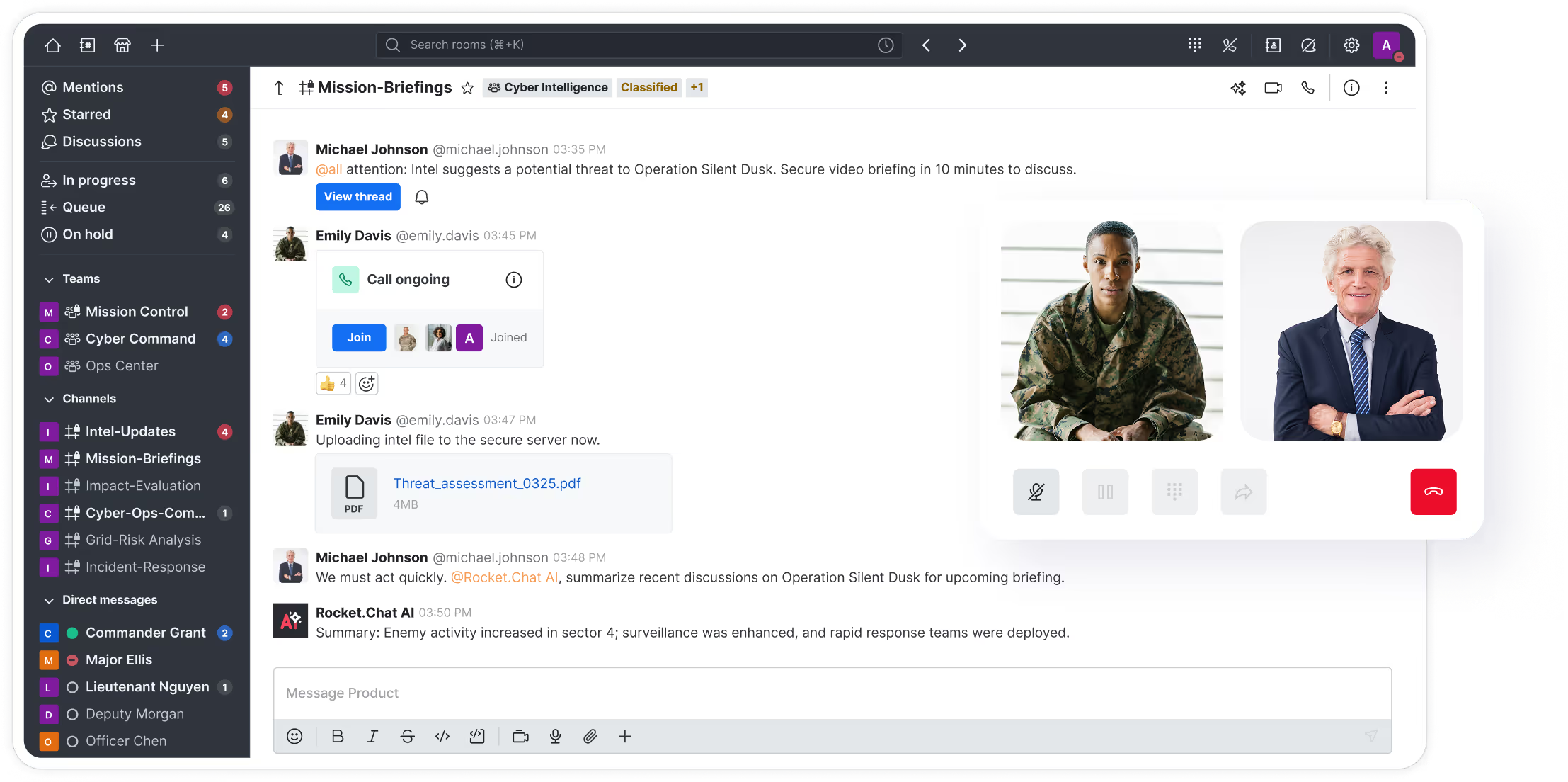

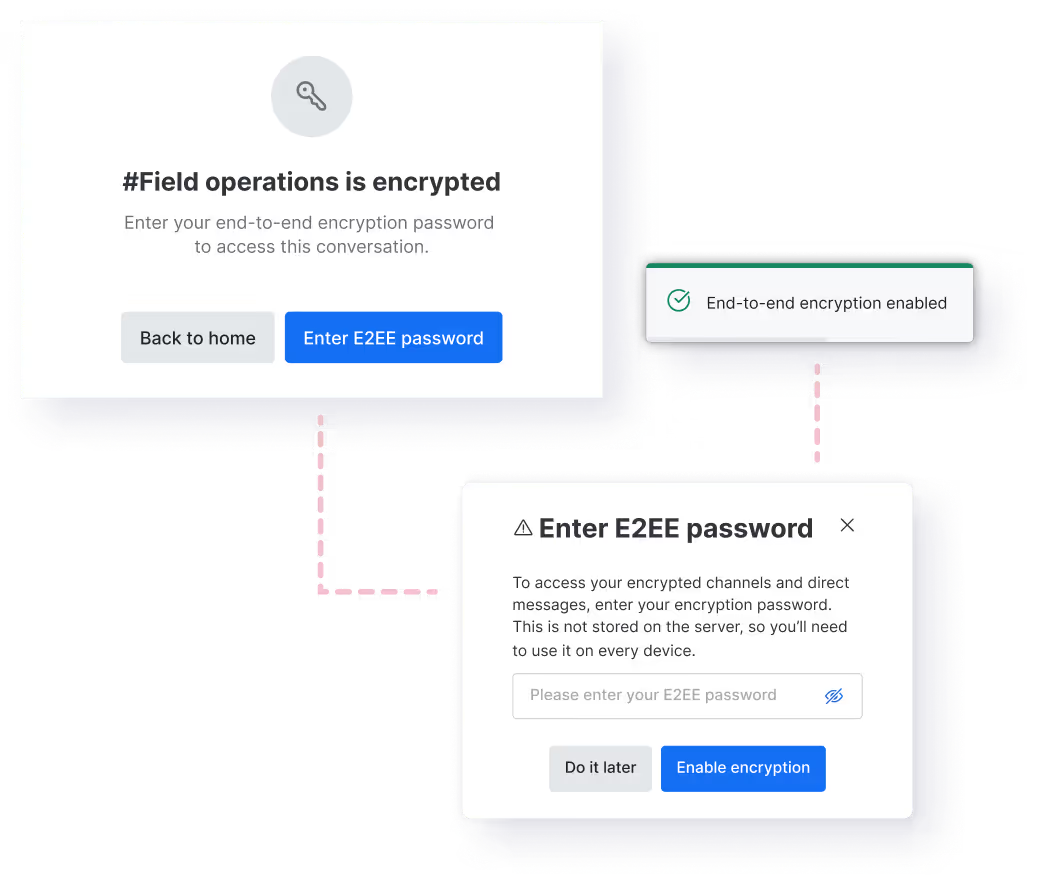

Communications cryptées pour les environnements militaires et de défense

L'informatique fantôme ouvre des portes : Les outils non approuvés contournent les contrôles de sécurité et créent des points d'intrusion non surveillés.

La conformité ralentit la coordination : Respecter les normes Zero Trust et NIST tout en permettant le travail en équipe semble impossible.

La prolifération des outils interrompt le déroulement des missions : De multiples systèmes déconnectés empêchent les communications unifiées et sécurisées entre les équipes.

.png)

.png)

%201%20(1).avif)

.avif)

.avif)